HOME | ÍNDICE POR TÍTULO | NORMAS PUBLICACIÓN

HOME | ÍNDICE POR TÍTULO | NORMAS PUBLICACIÓN Espacios. Vol. 37 (Nº 10) Año 2016. Pág. 23

Herlandí de Souza ANDRADE 1; Ligia Maria SOTO URBINA 2; Andrea de Oliveira Neto FOLLADOR 3

Recibido: 10/12/15 • Aprobado: 03/02/2016

2. Proteção de tecnologias baseado em PI

3. Proposta de um modelo de processos para a proteção de tecnologias baseado em PI

RESUMO: No Brasil, nos últimos anos, tem-se intensificado o interesse pelos direitos de Propriedade Intelectual (PI) e pela cooperação entre Instituição Científica e Tecnológica (ICT) e empresa, apesar do processo de geração de conhecimento e a transformação desse conhecimento em inovações e riquezas estar em um estágio embrionário. A PI diz respeito ao ramo do direito que trata da proteção legal concedida à todas as criações da mente humana, tais como invenções, obras literárias e artísticas, símbolos, nomes e imagens utilizados com finalidade comercial. A proteção legal das tecnologias de acordo com os direitos da PI, bem como a gestão destas tecnologias protegidas, em uma ICT, é de responsabilidade dos Núcleos de Inovação Tecnológica (NIT). Um dos desafios encontrados pelos NIT, no que diz respeito à gestão da PI, é utilizar múltiplos mecanismos para delinear decisões para a proteção e para comercialização das tecnologias criadas, considerando a estratégia de inovação da ICT. Nessa perspectiva, definir os processos organizacionais que viabilizarão a proteção e a comercialização das criações geradas, no âmbito dos NIT, é primordial para garantir a eficiência e a eficácia na gestão da PI. Dessa forma, o objetivo deste trabalho é apresentar um modelo de processo para a proteção das tecnologias, baseado em PI, constantes do portfólio de um NIT, como forma de alavancar a transferência das tecnologias inventadas ou desenvolvidas por uma ICT para uma organização receptora. |

ABSTRACT: In Brazil, in recent years, the Intellectual Property (IP) rights and cooperation between Scientific and Technological Institution (STI) and company has intensified interest, despite the process of knowledge generation and transformation of this knowledge into innovation and wealth be in an embryonic stage. The IP concerns the branch of law that deals with the legal protection granted to all human mind creations, such as inventions, literary and artistic works, symbols, names and images used for commercial purposes. Legal protection technologies according to IP rights, as well as the management of these protected technologies in an STI, is the responsibility of Technological Licensing Office (TLO). One of the challenges encountered by TLO, concerning the management of IP is to use multiple mechanisms to shape decisions for the protection and commercialization of new technologies, considering the TLO innovation strategy. From this perspective, to define the organizational processes that will enable the protection and commercialization of generated creations under the TLO, it is essential to ensure efficiency and effectiveness in the IP management. Thus, the aim of this paper is to present a process model for the technologies protection based on IP, contained in the a TLO portfolio as a way to leverage technologies transfer invented or developed by STI to a receiving organization. Keywords: intellectual property; technology protection; technology licensing office. |

No Brasil, a maior parte das pesquisas é realizada pelas Instituições Científicas e Tecnológicas (ICT), contudo, existe um distanciamento entre as ICT e as empresas, o que dificulta o acesso das empresas às tecnologias criadas ou desenvolvidas pelas ICT, ou seja, dificulta a transferência das tecnologias desenvolvidas pelas ICT para as empresas. Assim, com o objetivo de melhorar a interação entre as ICT e as empresas, foi criada, conforme Brasil (2004), a Lei 10.973, denominada como Lei da Inovação.

A Lei da Inovação requer que as ICT disponham de Núcleo de Inovação Tecnológica (NIT), com o objetivo de gerir as políticas de inovação da ICT, que incluem as questões relativas à Propriedade Intelectual (PI). A Propriedade Intelectual (PI), conforme WIPO (2015) e INPI (2014), diz respeito ao ramo do direito que trata da proteção legal concedida à todas as criações da mente humana, tais como invenções, obras literárias e artísticas, símbolos, nomes e imagens utilizados com finalidade comercial. A PI é dividida em três categorias: propriedade industrial, direitos autorais e proteção sui generis, conforme será melhor detalhado no item 2. Santos (2011) descreve que a PI é um tema que gradativamente vem tomando uma destacada importância nas organizações privadas, que buscam tanto utilizá-la com propósitos de comercialização, como para garantir uma posição competitiva na economia globalizada, e, também na pública, em especial nas ICT, que cada vez mais se deparam com uma nova realidade, composta por processos de transferência de tecnologia e inovação.

Nesse contexto, Santos (2009) afirma que no Brasil, nos últimos anos, têm-se intensificado o interesse pelos direitos de PI e a cooperação ICT-empresa, mas o processo de geração de conhecimento e a transformação desse conhecimento em riquezas está em um estágio embrionário. O país conta atualmente com um sistema acadêmico com crescente nível de desempenho e excelência em muitas áreas do conhecimento e com uma base empresarial apta para acelerar a difusão e a introdução do progresso técnico, o que possibilitaria diminuir o distanciamento existente entre as ICT e as empresas. Para que isso ocorra, de acordo com Jannuzi at. al. (2008), os instrumentos jurídicos de estímulo à inovação, ainda devem ser melhor trabalhados para que as criações intelectuais geradas a partir das ICT se convertam em inovações tecnológicas.

Uma outra questão que tem um impacto relevante nas questões relativas à proteção das tecnologias criadas pelas ICT, e também na sua transferência para as empresas, é, conforme Oliveira (2011), é a pouca conexão existente entre as pesquisas desenvolvidas pela ICT com os interesses das organizações que compõem o setor produtivo em explorar as tecnologias. Exemplificando: as ICT desenvolvem tecnologias, que por vezes não estão alinhadas com as necessidades do mercado (porque muitas ICT não têm o objetivo de atender o mercado em si, mas em atender a um cliente específico, sendo as tecnologias desenvolvidas um subproduto de um projeto específico, que apresentam uso dual) ou as tecnologias desenvolvidas que estão alinhadas com as necessidades do mercado ficam guardadas nos portfólios das ICT, sem que ocorra a sua transferência para organizações que promoverão as inovações.

Assim, o NIT deveria desempenhar um papel de intermediador entre a ICT e as empresas, neste caso, para as negociações que envolvam as questões relativas à PI. Para Conley, Bican e Ernest (2013), Shahraki (2012), Germeraad (2010), Jannuzi et. al. (2008), O'Hearn (2008), Chesbrough (2007), Jain e Sharma (2006), I Gràcia (2005) e Feldman et al (2002), um dos desafios para os NIT é utilizar múltiplos mecanismos para delinear decisões estratégicas para a gestão da PI, considerando a estratégia de inovação da ICT. Isso permitirá obter sucesso na gestão do portfólio de tecnologias. Nessa perspectiva, definir os processos organizacionais que viabilizarão a proteção e a comercialização das criações geradas no âmbito das ICT é primordial para garantir a eficiência e a eficácia na gestão da PI.

Dessa forma, o objetivo deste trabalho é apresentar um modelo de processo para a proteção das tecnologias, baseado em PI, constantes do portfólio de um NIT, como forma de alavancar a transferência das tecnologias inventadas ou desenvolvidas por uma ICT para uma organização receptora.

Para a consecução deste objetivo, foi realizada uma pesquisa-ação em um NIT de uma grande e conceituada ICT brasileira, da área de defesa, sendo suportada por um levantamento bibliográfico, realizando pesquisas nas principais obras e periódicos sobre inovação tecnológica e propriedade intelectual, notadamente relativas ao tema proteção e transferência de tecnologia. Considerando que as atribuições e responsabilidades, bem como as atividades desempenhadas pelos NIT variam conforme a ICT, nesta ICT, as funções do NIT visam proteger e comercializar as tecnologias resultantes dos projetos de Pesquisa e Desenvolvimento (P&D) que não forem considerados como estratégicos, de forma a apoiar a transferência de tecnologias para o setor produtivo. A gestão de P&D, bem como a gestão da inovação é realizada por outros departamentos da ICT, sem a participação direta do NIT.

Avaliando as atividades desempenhadas por este NIT, observou-se que era um conjunto de ações de natureza burocrática, sem capacidade de tomar decisões quanto à necessidade de se proteger uma tecnologia, quanto ao tipo de proteção, quanto ao potencial de mercado dessa tecnologia, bem como outras questões de natureza estratégica.

Em um setor como um NIT, que lida com questões consideras como complexas, a tomada de decisão é um fator relevante e deveria estar alinhada com a estratégia institucional e de inovação da ICT. Especificamente para com relação à proteção das tecnologias, estas decisões devem levar em conta o potencial da tecnologia tornar-se uma inovação e os mercados onde esta tecnologia será mais atrativa, para só então definir a melhor forma para a sua proteção, e assim, fazer com que a proteção agregue valor à tecnologia e facilite a sua comercialização e transferência.

Este artigo está estruturado em quatro partes. A segunda diz respeito a revisão da literatura que trata sobre os conceitos de proteção de tecnologias. A terceira apresenta o processo de proteção de tecnologia proposto, e, por fim, a quarta parte apresenta as considerações finais deste estudo.

De acordo com Cruz (2008), a partir do momento em que os Estados foram reconhecendo a importância econômica do conhecimento agregado numa tecnologia e que as regras do mercado não se pautavam mais apenas pela concorrência entre preços, mas também pela concorrência entre criações ou invenções e, por meio da aplicação desta, transformando-as em inovações, iniciou-se a busca por formas de garantir a posse sobre tais conhecimentos ou tecnologias. Porém, o grande questionamento era: como garantir a propriedade sobre um bem imaterial, ao qual não se pode restringir nem o uso nem a divulgação?

Esta questão aponta para a necessidade e a importância da proteção das tecnologias desenvolvidas por uma ICT. É a proteção, em seu formato apropriado que vai garantir a apropriação da tecnologia criada, fazendo com que a ICT goze dos benefícios advindos das atividades de P&D. Nesse mesmo sentido, Pinheiro (2012) e Chen e Wang (2010) indicam que a proteção é uma das premissas básicas para garantir os direitos de comercialização da tecnologia criada, e para Silva e Silva (2013), a proteção de tecnologias caminha lado a lado com a inovação.

Assim, segundo Cruz (2008), a solução encontrada foi a extensão do conceito de propriedade, criado originalmente para os bens tangíveis sobre as manifestações intelectuais. Porém, esta extensão ocorreu sem as devidas análises das incompatibilidades geradas por este tipo de apropriação. Neste contexto, para garantir o lucro com a produção e comercialização dos bens intelectuais, foram criados os direitos de monopólio sobre estes bens. Todavia, a proteção aos bens intangíveis não era capaz de existir por si, ou seja, precisava do respaldo de uma autoridade suprema e soberana que garantisse o cumprimento das regras dentro de um espaço territorial delimitado, isto é, o Estado. Sendo assim, este foi o responsável por criar e legitimar os direitos de PI.

Tal afirmação mostra a necessidade de avaliar quais são os mercados onde a tecnologia desenvolvida deve ser protegida, pois não basta proteger a tecnologia apenas no mercado onde esta foi criada. Afinal, o mercado para uso ou fabricação poderá ser outro, então, é necessário caracterizar adequadamente o mercado para só então, decidir sobre os mercados viáveis para proteção da tecnologia. Esta avaliação tem uma implicação positiva nas questões de comercialização da tecnologia.

Também, antes de iniciar a formatação da proteção é necessário realizar uma análise relacionada às questões técnicas sobre a tecnologia criada ou desenvolvida e sobre os aspectos mercadológicos dessa tecnologia. Aparecido Dias e Silveira Porto (2013) corroboram tal indicação e descrevem que a tecnologia deve ser entendida detalhadamente, incluindo a sua finalidade ou os problemas que esta visa resolver, as possíveis aplicações, a identificação do seu diferencial em relação a outras tecnologias existentes, entre outras questões.

Ainda, Jungmann e Bonetti (2010), descrevem que para proteger uma tecnologia, um outro aspecto importante é a definição sobre a sua titularidade, ou seja, é necessário definir quem realmente é o proprietário do ativo intangível. Nesse mesmo aspecto, conforme Fitzpatrick e DiLullo (2005), as pesquisas conjuntas com outras organizações devem ser reguladas por meio de acordos contratuais, onde deve ser descrito como as tecnologias serão apropriadas, comercializadas e/ou utilizadas, resguardando, assim, os direitos da PI. Essa definição é importante, pois conforme Mello (2009) e Leal, Souza e Solagna (2014), como todo direito de propriedade, a PI é excludente, isto é, exclui terceiros do uso e fruição do objeto do direito, garantindo a exclusividade e o controle destes ao titular do direito.

Estas avaliações, indicadas nos parágrafos acima, entre outras, são importantes para direcionar as estratégias e os instrumentos para a proteção das tecnologias. Closs et al. (2012) indicam que o NIT é organismo que tem como atribuição efetuar tais avaliações.

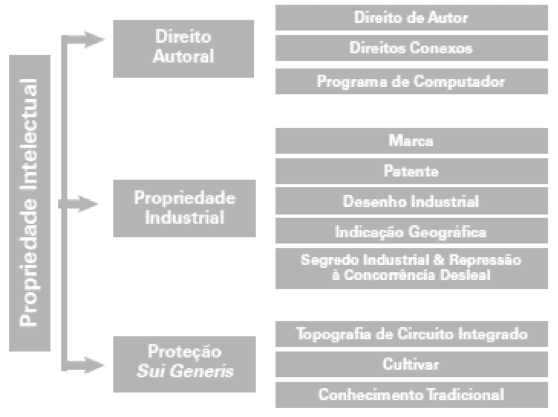

Assim, os resultados de tais avaliações subsidiarão o NIT para a escolha do instrumento mais adequado para a proteção da tecnologia. A proteção legal se dá por meio de instrumentos de proteção da PI, que são identificados como Direito de Autor, Propriedade Industrial e Proteção Sui Generis, conforme ilustrado na Figura 1.

Figura 1: Modalidades de direitos de Propriedade Intelectual

Fonte: Jungmann e Bonetti (2010)

De acordo com Jungmann e Bonetti (2010), o direito autoral tem foco em interesses de caráter subjetivo, pois decorre basicamente da autoria de obras intelectuais no campo literário, científico e artístico, de que são exemplos: desenhos, pinturas, esculturas, livros, conferências, artigos científicos, músicas, filmes, fotografias, software, entre outros, sendo regulamentado, no Brasil, pela Lei nº 9.610/98. A propriedade industrial tem por objeto patentes de invenção e de modelos de utilidade, marcas, desenhos industriais, indicações geográficas, segredo industrial e repressão a concorrência desleal, sendo regulamentada pela Lei nº 9.279/96. A proteção sui generis envolve a topografia de circuito integrado, a cultivar, bem como os conhecimentos tradicionais e o acesso ao patrimônio genético, sendo cada tipo de proteção regulamentada por legislação própria, sendo estas, respectivamente, Lei nº 11.484/2007, Lei nº 9.456/97 e Decreto nº 4.946/2003. Tais formas de proteção asseguram a seu proprietário (titular do direito) a exclusividade de: fabricação, comercialização, importação, uso, venda e cessão.

Ainda, adaptando de Almeida, Barreto Jr. e Frota (2012), Bieberbach (2012) e Jungmann e Bonetti (2010), uma mesma tecnologia poderá dispor de vários tipos de proteção, cobrindo diferentes aspectos, pela utilização apropriada dos instrumentos da PI, em função das diferentes estratégias de proteção. Usar opções distintas para proteção garante um diferencial competitivo ainda mais forte. Caerteling, Halman e Dorée (2008) e Dechenaux et al. (2008) reforçam essa questão, indicando que os diferentes mecanismos ou as condições da proteção afetam as oportunidades de comercialização da tecnologia, sobretudo com relação ao valor da transação comercial. Contudo, isto dependerá da estratégia utilizada pela ICT, pois nem sempre uma ICT protege uma tecnologia com a finalidade de comercialização. Não existe uma única estratégia para todas as tecnologias a serem protegidas e nem todas as tecnologias serão protegidas por meio de patente de invenção. Por exemplo, para cada tecnologia, deve-se estudar qual é o melhor formato de proteção, verificando a necessidade da ICT, que pode incluir sigilo (ex. segredo industrial), como em uma ICT militar, onde podem existir tecnologias sensíveis (tecnologias sensíveis são, segundo Longo (2012), as que um determinado país, ou grupo de países, considera que não deva dar acesso, durante certo tempo, hipoteticamente por razões de segurança, podendo ser, então, protegidas por segredo industrial), ou incluir proteções que garantam uma fatia do mercado para a organização que adote tal tecnologia (ex. patente). Também, pode ser que uma mesma tecnologia possa ter mais de um formato de proteção (ex. patente de modelo de utilidade e registro de marca) ou esta tecnologia possa ser dividida em partes e a proteção seja formatada para cada parte, individualmente. Em outras palavras, uma estratégia para a proteção da tecnologia deve ser definida, com base em avaliações realizadas preliminarmente, conforme já descrito.

Reforçando ainda mais esta questão, considerando Spivey, Munson e Wurth (2014) e Gonzalez-Gelvez (2013), proteger as tecnologias criadas é uma ação fundamental para uma ICT, contudo para efetuar esta proteção, é necessário que os gestores do NIT dediquem mais tempo para a formulação de estratégias, para tomar a melhor decisão sobre o formato da proteção mais adequada para cada tecnologia. Sendo assim, a formulação de estratégias para a apropriação das tecnologias, adaptando de Carneiro (2007), depende das capacidades organizacionais do NIT, do ambiente externo e das instituições a que o NIT interage.

Considerando Jannuzi at. al. (2008), os modelos para a proteção das tecnologias, ou apropriação do conhecimento, variam de acordo com cada ICT, enquanto umas optam pela proteção por meio de patente somente quando há a existência de um parceiro para exploração do objeto da patente, outras decidem proteger todas as tecnologias criadas ou inventadas de forma indiscriminada.

Uma estratégia adequada, seria o estabelecimento de parceria da ICT com o setor produtivo desde o início do projeto de P&D, o que facilitaria a transferência da tecnologia para a sociedade. Nesse caso, é importante notar que as cláusulas de PI devem ser cautelosamente elaboradas para permitir a sua adequada proteção e impedir que as patentes sejam mecanismos de bloqueio mercadológico para o parceiro do setor produtivo, ao qual foi realizada a parceria, conforme já descrito nos parágrafos iniciais deste item. Contudo, uma grande parte das tecnologias criadas são resultados de pesquisa acadêmica, o que não é possível prever a sua criação, assim, é necessário definir uma estratégia, que seja adequada, para proteger e agregar valor à tecnologia criada, seja esta criada em projetos conjuntos da ICT com outras organizações, seja sobre os resultados das pesquisas acadêmicas.

Desta forma, segundo Al-Aali e Teece (2013), um elemento muito sensível à proteção das tecnologias, por meio da PI, é a utilização a qual será dada para a tecnologia. Assim, um modelo de negócio deveria ser elaborado para tal tecnologia, com a finalidade de suportar a elaboração das estratégias para proteção, e posterior comercialização, desta tecnologia. Afinal, sabendo como a tecnologia poderá ser usada ou aplicada, ficará mais fácil elaborar tais estratégias. Nesse mesmo sentido, Di Minin e Faems (2013) descrevem que tecnologia, modelos de negócios e estratégias de gestão da PI surgem como três dimensões intrinsecamente interligados. Qualquer alteração em uma dessas três dimensões estratégicas tem implicações para as outras duas. Considerando e adaptando de Teece (2010), um modelo de negócio articulará e demonstrará a lógica de como o NIT e a ICT pretendem criar valor, com a tecnologia, cuja PI deve ser gerenciada, para seus stakeholders. Almeida, Barreto Jr. e Frota (2012), apontam que um modelo de negócio é composto pelos seguintes elementos: segmentos de mercado interessados na tecnologia; proposição de valor aos clientes, no caso para os potenciais receptores da tecnologia; estrutura de custos; geração de receitas; canais de distribuição; parcerias estratégicas e posição da organização, ou seja, da ICT, na cadeia de valor; e, estratégia competitiva. Segundo WIPO (2010), em função de mudanças contínuas no sistema de PI, novos modelos de negócios estão surgindo, desafiando as políticas e práticas já estabelecidas. Tais modelos visam aumentar a eficiência e a eficácia na gestão da PI em um NIT.

Assim, considerando os possíveis modelos de negócios a serem adotados, o formato de proteção escolhido impactará diretamente no processo de comercialização das tecnologias e na sua transferência para outras organizações, que promoverão a inovação. Fazendo uma alusão a Arora e Ceccagnoli (2006) e a Fitzpatrick e DiLullo (2005), a eficiência e a eficácia na proteção de uma tecnologia aumentam a propensão ou o êxito para a comercializá-la.

Um outro ponto de grande relevância, nesse contexto, é o monitoramento das tecnologias protegidas, visto que a violação de direitos de PI é um assunto de enorme preocupação para os detentores de tecnologias protegidas. Jungmann e Bonetti (2010) enfatizam que para evitar prejuízos, a ICT deve ter a preocupação de gerenciar a proteção de seus ativos de PI por meio de periódica avaliação para identificar possíveis concorrentes desleais. Definir os melhores mecanismos para se certificar do cumprimento da lei por terceiros reduz ou limita a quantidade de violações do direito sobre a PI protegida, garantindo à organização e à sociedade o devido benefício ou retorno gerado por aquele ativo intangível. Complementando, para Chaudhry, Cordell e Zimmerman (2005), o problema do uso não autorizado de uma tecnologia é significativo e cada vez maior, e a aplicação das ações para conter a contrafação ainda é um problema para as organizações. Isso remete à necessidade de criar mecanismos para o monitoramento das tecnologias protegidas, com o intuito de avaliar se não há a utilização indevida da tecnologia, nos mercados protegidos, ou mesmo em outros mercados, e tomar providências para regularizar a situação. Tal monitoramento também poderia ser utilizado para buscar tecnologias que já são mais modernas que as protegidas pela ICT, e, assim, retroalimentar o processo de comercialização das tecnologias, e também os processos de P&D.

Ainda, considerando essa questão da violação dos direitos de PI, é possível reforçar a necessidade de realizar uma adequada análise das tecnologias criadas e projetar um modelo de negócio para sua utilização, para só então elaborar estratégias para a sua proteção, pois segundo Bezerra (2010) e Pisano e Teece (2007), uma forte proteção da tecnologia dificulta a sua imitação e gera benefícios econômicos para seu detentor. Ainda, nesse sentido, conforme Bezerra (2010), a proteção será considerada como fraca em condições em que o conhecimento é facilmente difundido e de fácil acesso, e será considerada como forte quanto maior for a dificuldade de imitação.

Concluindo, a proteção é um fator que impacta diretamente na comercialização e na transferência das tecnologias, como já visto anteriormente. O tipo ou forma de proteção, incluindo os mercados onde a tecnologia está protegida, pode tornar a tecnologia mais atrativa para uma organização, em função da vantagem competitiva que esta proteção representa. Desta forma, considerando Ritter Junior (2015) e Kelm et al. (2014), as tecnologias desenvolvidas devem ser protegidas, da maneira que seja mais adequada à ICT, sem ignorar as questões relacionadas com a promoção da inovação. Assim, é necessário que as estratégias para proteção e comercialização estejam integradas, de maneira a transformar a oportunidade que uma nova tecnologia oferece, em vantagem competitiva. De acordo com Arora e Ceccagnoli (2006), uma forte estratégia de proteção se traduz em uma maior recompensa na comercialização da tecnologia e para Bezerra (2010), a proteção das tecnologias apresenta-se como uma forma para viabilizar a inovação tecnológica, entre outras possibilidades.

A presente proposta foi concebida por meio da realização de uma pesquisa-ação, realizada em um Núcleo de Inovação Tecnológica (NIT) de uma Instituição Científica e Tecnológica (ICT) brasileira, conforme já descrito.

De forma resumida, o fluxo das atividades para a proteção no NIT estudado, no início desta pesquisa-ação, está descrito a seguir:

Nota-se, portanto, que o NIT não tem um papel proativo. Nesse contexto, este NIT possuía 86 tecnologias protegidas, segundo o direito da propriedade intelectual, e nenhuma transferida. Isso não quer dizer que esta ICT não faça transferência de tecnologia, contudo, das tecnologias apropriadas por meio da PI, o NIT não comercializou ou promoveu a transferência de nenhuma. Esta é uma situação similar à de grande parte dos NIT atualmente em funcionamento nas ICT brasileiras.

Para reverter esta situação, como visto no Item 2, é necessário dotar o NIT com processos bem definidos e com ferramentas capazes de avaliar as tecnologias que são encaminhadas ao NIT, para só então, tomar decisões, ou traçar as estratégias, para a proteção das tecnologias.

Assim, foi desenvolvido um processo organizacional denominado como Processo Proteger Tecnologia, composto por atividades e ferramentas com capacidades para tornar o NIT mais proativo e dinâmico. Tal processo é composto por três subprocessos assim denominados: Formatar Proteção, Solicitar Proteção e Monitorar Proteção, os quais serão melhores descritos nos subitens a seguir.

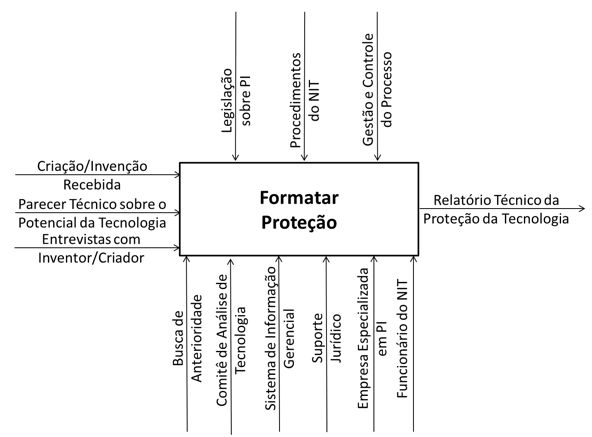

Este subprocesso consiste em identificar a melhor forma de proteção (Patente de Invenção, Patente de Modelo de Utilidade, Registro de Desenho Industrial, Registro de Programa de Computador, Registro de Marca, Segredo Industrial ou outras formas mais complexas de proteção, ou uma combinação entre elas) e formatar a proteção. A representação deste subprocesso é apresentada na Figura 2, onde é possível verificar, no lado esquerdo as entradas do processo, na parte superior os mecanismos de controle do processo, na parte inferior os recursos necessários para desempenhar o processo e no lado direito, as saídas do processo.

Figura 2: IDEF0 Subprocesso Formatar Proteção

A definição da proteção da tecnologia consiste em identificar os mecanismos e instrumentos mais indicados para a proteção da tecnologia, devendo obedecer aos seguintes passos:

Este subprocesso se justifica pela decisão sobre a estratégia a ser adotada para proteção da tecnologia e pela formatação da proteção adotada (ex.: redação do pedido de patente). Os itens constantes deste subprocesso são de fundamental importância, pois as estratégias ou decisões aqui estabelecidas, e a qualidade com que essas serão executadas, influenciarão na agregação de valor potencial à tecnologia inventada ou criada. Finalizado este subprocesso, passa-se, teoricamente, para o subprocesso Solicitar Proteção.

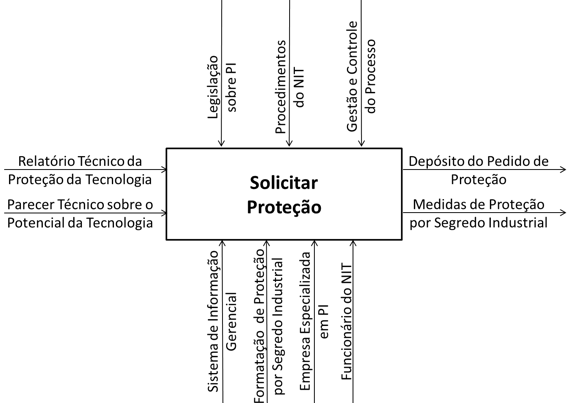

Este subprocesso consiste em solicitar a proteção da tecnologia, de acordo com o estabelecido no subprocesso anterior (Formatar Proteção), ao órgão competente (Ex.: INPI, ICT de origem da tecnologia – no caso de segredo industrial, ou outro) e garantir que a solicitação foi acolhida. A representação deste subprocesso é apresentada na Figura 3.

Figura 3: IDEF0 Subprocesso Solicitar Proteção

Nos processos de proteção do conhecimento, de técnicas e de invenções, deve-se atentar para o que preveem as leis e normas vigentes sobre o assunto, de maneira que se assegure, num menor tempo possível, o privilégio de direitos, produção e/ou comercialização nos mercados selecionados. A proteção poderá ser realizada na forma de regime legal ou de segredo industrial.

Este subprocesso consiste na execução da estratégia de proteção, definida e formatada no subprocesso Formatar Proteção. Finalizado este subprocesso, passa-se, teoricamente, para o subprocesso Monitorar Proteção.

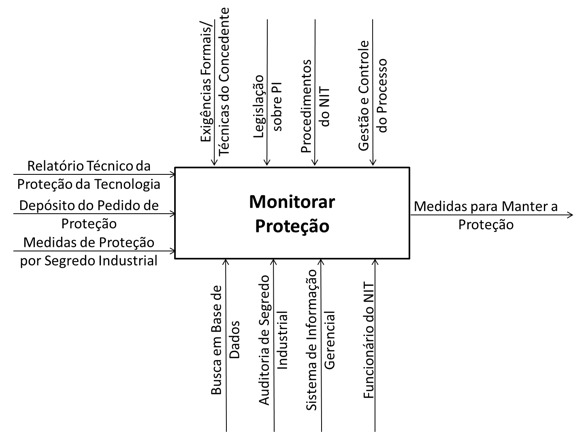

Este subprocesso consiste em monitorar o andamento da solicitação da proteção, até a sua efetivação, e após isso, até o fim do seu prazo de vigência. A representação deste subprocesso é apresentada na Figura 4.

Figura 4: IDEF0 Subprocesso Monitorar Proteção

Após a publicação do depósito da proteção pelo regime legal ou concluídas todas as ações de proteção, por meio de segredo industrial, deve-se acompanhar e controlar o processo, com o objetivo de garantir o cumprimento de todos os requisitos legais e administrativos para a efetivação da proteção, conforme o caso. O monitoramento da proteção poderá ser realizado na forma de regime legal ou de segredo industrial.

Esse subprocesso assemelha-se a um processo de controle, sendo que neste caso, possui três diferentes objetivos: 1) monitorar a apropriação da tecnologia, iniciada no subprocesso anterior, 2) monitorar a utilização indevida da tecnologia protegida por terceiros, e, 3) monitorar a criação ou invenção de tecnologias similares, e seu uso. Estes 3 elementos são importantes para uma adequada gestão do portfólio de tecnologias em um NIT. Este é um processo contínuo que fornece informações para alimentar o próprio processo de Proteção da Tecnologias, bem como as atividades relativas à comercialização das tecnologias.

O NIT é um órgão vinculado a uma ICT, cuja principal missão é a gestão da PI, e, assim desempenha, entre outros, um papel de grande relevância em relação a apropriação das tecnologias geradas pela pesquisa ou desenvolvimento tecnológico da ICT, ou seja, a proteção das tecnologias.

Abaixo são apresentadas duas importantes razões para se proteger as tecnologias criadas por uma ICT:

Para obter êxito na proteção das tecnologias, considerando as razões acima apresentadas, é necessário que o processo de proteção de tecnologias, baseado em PI, em um NIT, seja concebido em um ambiente proativo e com as condições organizacionais que sejam favoráveis ou propícias para gerar estratégias que possibilitem aumentar o sucesso na proteção das tecnologias desenvolvidas por uma ICT, com vistas à sua transferência para o setor produtivo, e ainda visando a promoção da inovação.

Assim, neste artigo, foi apresentado um modelo de processos, que permite visualizar e analisar as características da tecnologia desenvolvida pela ICT, para só então, traçar as estratégias para a sua proteção. Tais estratégias devem propiciar a agregação de valor potencial à tecnologia.

ALMEIDA, Maria Fatima Ludovico de; BARRETO JR., José Tenório; FROTA, Maurício Nogueira. Regime de Apropriabilidade e Apropriação Econômica de Resultados de P&D: o caso de uma empresa concessionária de energia elétrica. XXXVI Encontro da ANPAD. Rio de Janeiro/RJ – 22 a 26 de setembro de 2012.

APARECIDO DIAS, A; SILVEIRA PORTO, G. Gestão de Transferência de Tecnologia na Inova Unicamp. (Portuguese). Technology Transfer Management at Inova Unicamp. (English). RAC - Revista de Administração Contemporânea. 17, 3, 263-284, May 2013. ISSN: 14156555.

AL-AALI, A.; TEECE, D.. Towards the (Strategic) Management of Intellectual Property retrospective and prospective. California Management Review, v. 55, n. 4, p. 15-30, 2013.

ARORA, A.; CECCAGNOLI, M.. Patent Protection, Complementary Assets, and Firms' Incentives for Technology Licensing. Management Science, v. 52, n. 2, p. 293-308, 2006.

BIEBERBACH, A. IP strategies in business operations with China. Journal of Business Chemistry. 9, 3, 161-166, Oct. 2012. ISSN: 16139615.

BEZERRA, Carolina Marchiori. Inovações tecnológicas e a complexidade do sistema econômico. São Paulo: Cultura Acadêmica, 2010.

BRASIL. Lei no 10.973, de 2 de dezembro de 2004. Diário Oficial da República Federativa do Brasil. Brasília, DF, 03 dez. 2004, p.2. Disponível em <http://www.planalto.gov.br/ccivil_03/_ato2004-2006/2004/lei/l10.973.htm>. Acesso em 16 Jul 2013.

CAERTELING, JS; HALMAN, JM; DORÉE, AG. Technology Commercialization in Road Infrastructure: How Government Affects the Variation and Appropriability of Technology. Journal of Product Innovation Management. 25, 2, 143-161, Mar. 2008. ISSN: 07376782.

CARNEIRO, Ana Maria. Proteção de ativos na indústria de software: estratégias e tendências de propriedade intelectual. Programa de Pós-Graduação em Política Científica e Tecnológica. Universidade Estadual de Campinas. Instituto de Geociências. Tese (Doutorado)- Campinas, SP: [s.n.], 2007.

CHAUDHRY, P; CORDELL, V; ZIMMERMAN, A. Modelling Anti-Counterfeiting Strategies in Response to Protecting Intellectual Property Rights in a Global Environment. Marketing Review. 5, 1, 59-72, 2005. ISSN: 1469347X.

Chesbrough, Henry W.; Appleyard, Melissa M. Open Innovation and Strategy. CALIFORNIA MANAGEMENT REVIEW VOL. 50, NO. 1 FALL 2007.

CHEN, Yurong; WANG, Weixing. Study on the Intellectual Property Protection Mechanism in the Technical Innovation of Enterprise. International Business Research. Vol. 3, No. 4; October 2010. www.ccsenet.org/ibr. Published by Canadian Center of Science and Education.

CLOSS, L; et al. Intervenientes na Transferência de Tecnologia Universidade-Empresa: o Caso PUCRS. (Spanish). : Factors that Influence the University-Industry Technology Transfer Process: the Case of PUCRS. (English). RAC - Revista de Administração Contemporânea. 16, 1, 59-78, Jan. 2012. ISSN: 14156555.

CONLEY, J., BICAN, P. & ERNST, H.. Value Articulation: A FRAMEWORK FOR THE STRATEGIC MANAGEMENT OF INTELLECTUAL PROPERTY. California Management Review, v. 55, n. 4, p. 102-120, 2013.

CRUZ, Lilian Ane Cavalhieri da. O regime global da propriedade intelectual e a questão do desenvolvimento: o poder dos países em desenvolvimento no campo multilateral. 2008. [s,n]. Dissertação (Mestrado) – Universidade Estadual de Campinas, Instituto de Filosofia e Ciências Humanas, Campinas.

DECHENAUX, E; et al. Appropriability and Commercialization: Evidence from MIT Inventions. Management Science. 54, 5, 893-906, May 2008. ISSN: 00251909.

DI MININ, A, & FAEMS, D. Building Appropriation Advantage: AN INTRODUCTION TO THE SPECIAL ISSUE ON INTELLECTUAL PROPERTY MANAGEMENT. California Management Review, v. 55, n. 4, p. 7-14, 2013.

FITZPATRICK, WM; DILULLO, SA. Strategic Alliances and the Management of Intellectual Properties: The Art of the Contract. SAM Advanced Management Journal (07497075). 70, 3, 38-45, 2005. ISSN: 07497075.

FELDMAN, M; et al. Equity and the Technology Transfer Strategies of American Research Universities. Management Science. 48, 1, 105-121, Jan. 2002. ISSN: 00251909.

GERMERAAD, P. INTEGRATION OF INTELLECTUAL PROPERTY STRATEGY WiTH INNOVATION STRATEGY. Research Technology Management. 53, 3, 10-18, May 2010. ISSN: 08956308.

GONZALEZ-GELVEZ, Diana Milena; JAIME, Astrid. University Patenting in Colombia. Journal of Technology Management & Innovation, Santiago , v. 8, supl. 1, Feb. 2013.

I GRÀCIA, JV. Aspectos de propiedad intelectual en la creación y gestión de repositorios institucionales. El Profesional de la Información. 14, 4, 267-278, July 2005. ISSN: 13866710.

INSTITUTO NACIONAL DA PROPRIEDADE INDUSTRIAL (INPI). Sitio eletrônico. Disponível em: < http://www.inpi.gov.br>. Acesso em: 05 nov. 2014.

JAIN, Karuna; SHARMA, Vandana. Intellectual property Management System: An organizational perspective. Journal of Intellectual Property Rights. Vol 11, September, 2006, pp 330-333.

JANNUZI, Anna Haydée Lanzillotti; OLIVEIRA, Telma de; CARDOSO, Rosiane Abreu. Gestão da propriedade intelectual nas istituições científicas e tecnológicas: o caso da proteção patentária no Instituto Nacional de Tecnologia - INT. In: Congresso ABIPTI (2008: Campina Grande, PB). Rio de Janeiro: [s.n.], 2008. p. 13.

JUNGMANN, Diana de Mello; BONETTI, Esther Aquemi. A caminho da inovação: proteção e negócios com bens de propriedade intelectual: guia para o empresário. Brasília: IEL, 2010.

LEAL, Ondina Fachel; SOUZA, Rebeca Hennemann Vergara de; SOLAGNA, Fabrício. Global Ruling. Intellectual Property and Development in the United Nations Knowledge Economy. Vibrant, Virtual Braz. Anthr., Brasília, v. 11, n. 2, p. 113-145, Dec. 2014.

LONGO, Valdimir Pirró; MOREIRA William de Souza. O acesso a tecnologias sensíveis. Revista do Observatório das Nacionalidades. V.8, n15, jul./ dez 2012. Disponível em http://tensoesmundiais.net/index.php/tm/article/viewFile/100/140. Acesso em 20/01/2014.

MELLO, Maria Tereza Leopardi. Propriedade Intelectual e Concorrência. Revista Brasileira de Inovação, v.8 n.2, p. 371-402, jul-dez. 2009.

O'HEARN, T. Guarding Profits from Innovation: Successful Intellectual Property Strategies. DePaul Business & Commercial Law Journal. 6, 3, 433-450, 2008. ISSN: 15422763.

OLIVEIRA, Rodrigo Maia de. Proteção e comercialização da pesquisa acadêmica no Brasil: motivações e percepções dos inventores. 2011. [s.n.]. Tese de Doutorado – Universidade Estadual de Campinas, Campinas.

PINHEIRO, Bárbara Juliana. Gestão da propriedade intelectual no âmbito da Inovação aberta: um estudo em empresas farmacêuticas nacionais. 2012. 171p. Dissertação de mestrado – Faculdade de Ciências Farmacêuticas de Ribeirão Preto/USP, Ribeirão Preto.

PISANO, GP; TEECE, DJ. How to Capture Value from Innovation: SHAPING INTELLECTUAL PROPERTY AND INDUSTRY ARCHITECTURE. California Management Review. 50, 1, 278-296, 2007. ISSN: 00081256.

Ritter Junior, Renato José. Os direitos da propriedade intelectual no sistema de inovação: interações entre universidade, empresa e governo. Pontifícia Universidade Católica do Rio Grande do Sul. 2015.

SILVA, Marcos Vinicius Viana da; SILVA, José Everton da. UM ESTUDO COMPARATIVO ENTRE A LEGISLAÇÃO FRANCESA E BRASILEIRA REFERENTE À PROTEÇÃO DA PROPRIEDADE INTELECTUAL, INOVAÇÃO E SEU REFLEXO NO DESENVOLVIMENTO DESTAS NAÇÕES. Revista Jurídica ESPM-SP, V.4, 2013: 207-230.

SPIVEY, WA; MUNSON, JM; WURTH, B. Implications of the America Invents Act for R&D Managers. Research Technology Management. 57, 5, 43-51, Sept. 2014. ISSN: 08956308.

SHAHRAKI, Alireza. Intellectual Property Valuation: Case Study in Iran. International Journal of Academic Research in Business and Social Sciences. May 2012, Vol. 2, No. 5 ISSN: 2222-6990. Pag. 174-190.

SANTOS, Renato de Lima. Proposta de modelo para implementação de uma Intellectual Property Audit: aplicação em uma instituição de pesquisa, desenvolvimento e ensino. 2011. 157f. Tese de Mestrado – Instituto Tecnológico de Aeronáutica, São José dos Campos.

SANTOS, Marli Elizabeth Ritter dos et. al. Tranferência de tecnologia: estratégias para a estruturação e gestão de núcleos de inovação tecnológicas. Campinas: Komedi, 2009.

TEECE, D J. Business Models, Business Strategy and Innovation. Long Range Planning. Vol.43 (2/3),2010. pp. 172-194

WORLD INTELLECTUAL PROPERTY ORGANIZATION (WIPO). World intelectual property indicators. 2010 Edition. Disponível em: <http://www.wipo.int/export/sites/www/freepublications/en/intproperty/941/wipo_pub_941_2010.pdf>. Acesso em: 24 agosto 2014.

WORLD INTELLECTUAL PROPERTY ORGANIZATION (WIPO). What is Intellectual Property?. Disponível em: < http://www.wipo.int/edocs/pubdocs/en/intproperty/450/wipo_pub_450.pdf>. Acesso em: 18 julho 2015.

Kelm, Maiquel Silva; Baggio, Daniel Knebel; Kelm,Martinho Luis; Griebeler, Marcos Paulo Dhein; Sausen, Jorge Oneide. A inovação como estratégia competitiva das organizações: um ensaio teórico. RAIMED - Revista de Administração IMED, 4(3): 274-285, ago./dez. 2014 - ISSN 2237-7956.

1. 1ITA – Instituto Tecnológico de Aeronáutica • FATEC – Faculdade de Tecnologia de Guaratinguetá "Prof. João Mod". EMail: herlandi@hotmail.com

2. 1ITA – Instituto Tecnológico de Aeronáutica

3. 1ITA – Instituto Tecnológico de Aeronáutica